2023年3月16日に、独立行政法人情報処理推進機構(以下「IPA」)と経済産業省が連携してまとめた「ECサイト構築・運用セキュリティガイドライン」(以下「セキュリティガイドライン」)が発表されました。

セキュリティガイドラインは、中小企業でECサイトの新規構築および運用を行う経営者や担当者、関係者を対象としたものとなっています。ECサイトのセキュリティ対策に必要なことが漏れなく、わかりやすくまとまっており、目を通しておいたほうが良い内容です。

この記事では、セキュリティガイドラインに書かれている内容の要点を紹介します。記事も参考にしながら、IPA公式サイトで無料ダウンロードできるセキュリティガイドラインをぜひご確認いただき、自社のECサイトに不足している対策を行うようにしましょう。

この記事の目次

セキュリティ対策が不十分だとどうなるのか?

ECサイトのセキュリティ対策が不十分だと、不正アクセスによる顧客情報や取引情報の漏えい事故が起こる可能性があります。そして、漏えいした情報が不正利用されてしまうかもしれません。

そういったECサイトのサイバー被害が発生した場合、原因の対策を行うまでサイトを閉鎖する必要があり、売上が大幅に減少します。また、原因の調査や情報漏えいによって生じた被害の補償などの事故対応も必要です。

セキュリティガイドラインによると、ECサイトの閉鎖期間における売上高の平均損失額は1社あたり約5,700万円、事故対応費用の平均額は1社あたり約2,400万円にものぼります。

また、一度情報漏えいを起こしてしまうと、顧客の信頼が失われ、事故前の売上を取り戻すことも簡単ではありません。セキュリティ対策を軽視して、十分なコストをかけないことは、結果的により大きな損失を招きかねないのです。

どういったECサイトが狙われやすいのか?

セキュリティガイドライン記載の個人情報保護委員会の調査(以下「個情委調査」)によると、サイバー被害が発生したECサイトの97%が自社構築サイトでした。自社構築サイトとは、セキュリティガイドラインでは、ECサイト構築パッケージまたはスクラッチにより構築されたECサイトとされています。

また、IPAの調査によると、最近被害を受けたECサイト(20サイト)の75%が、OSS(オープンソースソフトウェア)を主とするECサイト構築パッケージやCMSの脆弱性を悪用されて被害が発生しているとのことです。

こういった自社構築サイトでは、ECサイトを構築・運用する事業者自身でセキュリティ対策を行う必要があるにも関わらず、対策への意識や知識が不十分であることから、被害が多くなっているものと考えられます。

一方、クラウド上で利用できるSaaS型サービスにより構築・運用されるECサイトでは、SaaS型サービスの運営側で主要なセキュリティ対策を行っているため、自社構築サイトに比べると被害が抑えられていると考えられます。

とはいえ、SaaS型サービスでも、EC事業者が何も対策を行わなくて良いわけではありません。いくらSaaS型サービスを利用していても、必要な対策が行われていなければ、自社構築サイトと同様にサイバー被害に遭う可能性があります。

サイバー被害の主要な原因

IPAの調査では、サイバー被害の主要な原因として、次の3点があげられています。

・EC サイト構築プログラムや CMS 等の脆弱性を放置していたこと、または最新版へのバージョンアップ等によるアップデートが十分に出来ていなかったこと(75%)

・管理者画面へのログイン認証において、デフォルト設定の状態のままで運用していたこと (15%)

・設定ミスによりWeb サーバの非公開ディレクトリが公開されていたこと(10%)

出典:「ECサイト構築・運用セキュリティセキュリティガイドライン」P18

こういったセキュリティ対策の不備をつかれ、ECサイトが保有している情報を直接盗み取られたり、ECサイトに罠を仕込まれて利用者が入力した情報が盗み取られたりします。

最近では、ECサイトでクレジットカード情報を保有しない非保持化が主流となっていますが、改ざんされて偽の決済画面が挿入されるなどして、ECサイト経由でクレジットカード情報が漏えいすることもあるのです。また、ECサイトではクレジットカード情報以外にもさまざまな個人情報を保有しています。

そのため、サイバー被害を防ぐためには、クレジットカード情報の非保持化だけでは不十分で、ECサイトに不正アクセスさせないための対策が必要なのです。

どのような対策が必要なのか?

対策ガイドでは、ECサイトにおいて必要なセキュリティ対策を「経営者編」と「実践編」に分け、それぞれ経営者と実務担当者が行うべき対策として紹介しています。

なお、ここでは要点のみを紹介しますので、必要な取組の詳細は「ECサイト構築・運用セキュリティセキュリティガイドライン」にてご確認ください。

経営者編:経営者が行うべき対策

| 項目1 | ECサイトのセキュリティ確保に関する組織全体の対応方針を定める |

| 項目2 | ECサイトのセキュリティ対策のための予算や人材を確保する |

| 項目3 | ECサイトを構築および運用するにあたって、必要と考えられるセキュリティ対策を検討させて実行を指示する |

| 項目4 | ECサイトのセキュリティ対策に関する適宜の見直しを指示する |

| 項目5 | 緊急時(インシデント発生時)の対応や復旧のための体制を整備する |

| 項目6 | 委託や外部サービス利用の際にはセキュリティに関する内容と責任を明確にする |

| 項目7 | ECサイトのセキュリティリスクやセキュリティ対策に関する最新動向を収集する |

経営者が行うべき対策としては、まず、上記7つの項目があげられています。項目1~4はサイバー被害を発生させないための対策、項目3~7は万が一サイバー被害が発生したときに迅速に対応して被害を最小限にとどめるための対策です。

さらに、ECサイトを新規に「構築する場合」と「運用中との場合」に分け、以下のよう経営者が実務担当者に実施させるべき取組が定められています。

【新規にECサイトを構築する場合に実施すべき取組】

| 取組1 | EC サイトの開設計画時にセキュリティ対策および運用、保守コストを必ず見積り、EC サイトの形態を正しく選定する。 |

| 取組2 | 自社に人材がおらず、外部委託先の活用により EC サイトを自社構築する場合は、セキュリティ構築および運用に関する対策要件の実施を外部委託先に遵守させる。 |

| 取組3 | 外部委託先への丸投げはやめましょう。セキュリティ対策を確実に実施できる委託先の選定と、対策実施の継続的な確認が必要です。 |

【運用中の場合に実施すべき取組】

| 取組1 | 過去を振り返って、これまでのセキュリティ対策が不十分ではないか自己点検する。 |

| 取組2 | セキュリティ対策が不十分であることがわかり、対策までに時間がかかる場合、対策までのサイバー被害リスクを減らすため、応急処置を行う。 |

| 取組3 | セキュリティ対策の不十分な箇所を対策する。 |

実践編:実務担当者が行うべき対策

実務担当者が行うべき対策については、ECサイトの「構築時」と「運用時」の要件に分けられています。

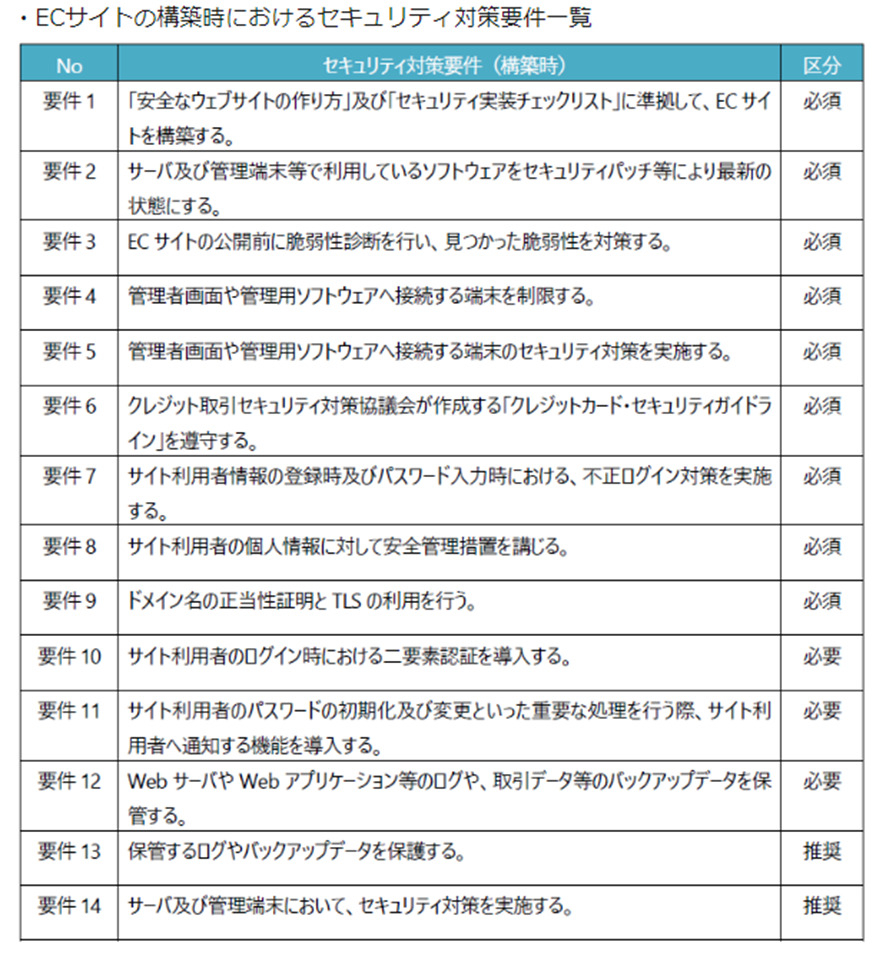

ECサイトの構築時におけるセキュリティ対策要件

セキュリティガイドラインでは、実務担当者に対して、ECサイト構築時の設計書や要求仕様書に、上記14の要件を盛り込むことが求められています。

これら14の要件は、さらに必須/必要/推奨に区分されています。基本的に、必須/必要の対策はECサイトに実装しましょう。

「必須」は、ECサイト新規構築時に早急に実施が必要で、実装が必須なものです。「必要」は、事業の重要度・対策費用・必要期間・実施しないことによる影響度など、また代替案の実施を考慮した導入時期を検討した上で実装が求められるものになります。

「推奨」は、サイバー被害のリスク低減・被害範囲の拡大防止・ECサイト普及のために対策実施が求められるもので、ECサイト運営事業者が各自の責任において実装を検討すべきものとされています。

さらに、経営者が実務担当者に実施させるべき取組に基づき、ECサイトの新規構築時、実務担当者は以下の取組を行う必要があります。

| 取組1への対応 | セキュリティ対策および運用、保守コストの見積もりに基づく、ECサイトの形態の選定 |

| 取組2への対応 | 外部委託先を活用した、自社で対応困難な対策の実施 |

| 取組3への対応 | 外部委託先におけるセキュリティ対策の実施状況の定期的確認 |

なお、自社構築ECサイトにおいて、ここまで紹介された対策を実施するとなると、セキュリティ対策で少なくとも月額10万円程度の費用がかかるとされています。このようなセキュリティ対策にかかる費用も踏まえて、ECサイトを新規構築する方法を選定しましょう。

SaaS型サービスの選定基準と利用時に必要となる対策

SaaS型サービスを利用してECサイトを構築する場合、選定したサービスが、クレジットカードの国際的なデータセキュリティ基準である「PCI DSS」 に準拠していることを、必ず確認しましょう。

SaaS型サービスは、サービス運営側でもセキュリティ対策を行ってくれますが、信頼できるサービス事業者を選ばないと、逆にECサイトのセキュリティのリスクを高めることになってしまいます。

また、SaaS型サービスを利用しているからといって、ECサイト運営者側が何もセキュリティ対策をしなくて良いというわけではありません。特に、以下の点に注意しましょう。

| ・管理画面の乗っ取りを未然に防ぐため、SaaS 型サービスの管理画面や管理用ソフトウェアへアクセスする管理端末を利用する従業員を極力最低限に限定し、かつ、管理端末からのアクセス時は二要素認証とIP アドレスや端末ID による接続制限の導入等を必須としてください。 ・管理端末において、セキュリティ対策(マルウェア対策ソフトウェアの導入、USB メモリ等外部記憶媒体の利用制限、OS、ソフトウェアの最新版へのアップデート等)を実施し、管理端末のサイバー攻撃者からの乗っ取りを防いでください。 |

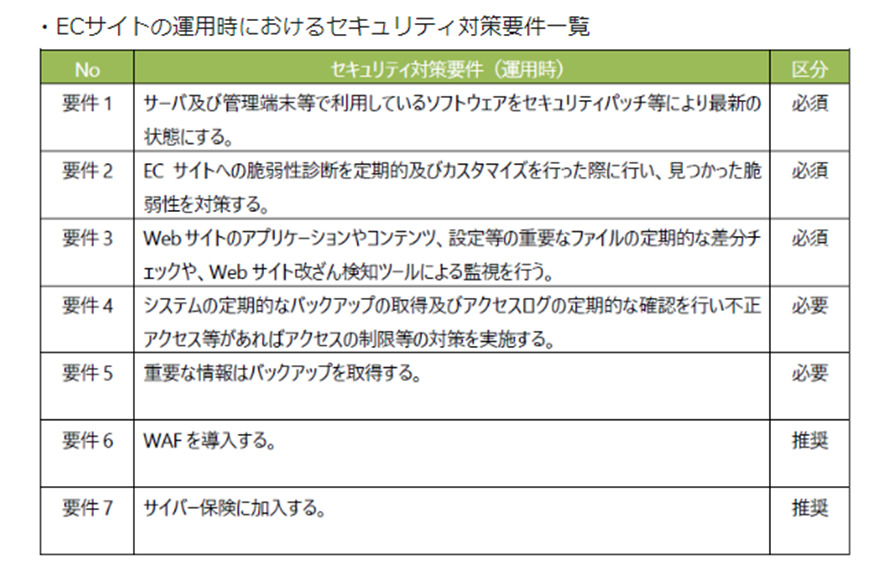

ECサイトの運用時におけるセキュリティ対策要件

セキュリティガイドラインでは、実務担当者に対して、ECサイト運用時にセキュリティレベルを自己点検して対策を取るための基準として、上記7つの要件を定めています。なお、構築時と同様に、必須/必要/推奨の区分があります。

さらに、経営者が実務担当者に実施させるべき取組に基づき、ECサイトの運用時、実務担当者は以下の取組を行う必要があります。

| 取組1への対応 | セキュリティ対策の自己点検 |

| 取組2への対応 | サイバー被害リスクを減らすために必要となる応急処置の実施 |

| 取組3への対応 | セキュリティ対策の不十分な箇所への追加対策の実施 |

付録のチェックリストを活用して対策を進めよう

IPA公式サイトでは、「ECサイト構築・運用セキュリティガイドライン」の付録として、「構築時・運用時チェックリスト」を配布しています。

このチェックリストでは、ECサイトの構築時・運用時に押さえるべき要件について、「自社で対応可能な要件/外部委託の活用で対応すべき要件」「実施済みの要件/対策完了時にチェック」というチェックランがあり、対応状況を漏れなくチェックできるようになっています。セキュリティガイドラインと合わせて活用してください。

【まとめ】ガイドラインを基にセキュリティ対策の徹底を

本記事で紹介したセキュリティガイドラインは、ECサイトの構築・運用におけるセキュリティ対策が具体的かつわかりやすくまとまっています。EC事業を営む経営者、ECサイト構築・運用に携わる実務担当者は必ずチェックしておきたい資料です。

また、自分ではセキュリティ対策はできていると思っていても、自分のチェックだけでは抜けがある可能性があります。セキュリティガイドライン付録のチェックリストも活用して、本当に漏れなく対策ができているか、この機会に確認しておきましょう。

どんなに売上を上げるための施策を行っても、万が一情報漏えいが起こってしまうと、売上が一気に失われ、回復には大変な労力と時間を要します。セキュリティ対策は、売上を上げるための対策と同等、あるいはそれ以上に重要なものとして疎かにならないようにしましょう。

合わせて読みたい